UN HACKER ARGENTINO ROMPIO EL “CANDADO” DE LOS NAVEGADORES

UN HACKER ARGENTINO ROMPIO EL “CANDADO” DE LOS NAVEGADORES

Juliano Rizzo y el vietnamita Thai Duong crearon un programa para hackear transacciones electrónicas encriptadas. El soft se llama Beast y se presentó en la conferencia Ekoparty. Repercusión mundial.

Por Mariano Blejman

Vivir sabiendo demasiado puede ser intolerable. El viernes pasado, en la conferencia de seguridad Ekoparty, se demostró que es posible interceptar comunicaciones que hasta ahora se pensaban seguras, cuando se usa un navegador. La cultura hacker de América latina festejó de una manera muy particular: con cerveza y una especie de robot envuelto en luces de neón (foto).

El programa desarrollado por el argentino Juliano Rizzo y el vietnamita Thai Duong se llama Beast y se presentó en la fiesta de seguridad cibernética más importante de América latina, que reunió a unos mil expertos y aprendices de hackers para intercambiar información. Beast permite interceptar una comunicación presuntamente segura como es acceder a un banco, comprar con tarjeta de crédito o a través de PayPal en apenas 152.3 segundos. La demostración en vivo se llevó el aplauso de todo el Centro Cultural Konex, incluso el del robot.

La noticia tuvo repercusión mundial en los sitios especializados y llegó también a la prensa tradicional estadounidense antes que a la Argentina. Con mucho interés, el acontecimiento fue seguido por The Register, All Things Digital, H-online y una decena de sitios. La difusión del “exploit” (así se les llama a los programas que sirven para usar vulnerabilidades) ya tuvo respuesta de Google, Microsoft, Mozilla y Apple, con quienes vienen trabajando el descubrimiento desde mayo pasado, pero sólo el navegador Opera modificó su entorno para evitar la filtración. La Ekoparty –que ya lleva siete años– es una referencia ineludible en materia de “ingeniería inversa”, es decir, hackear sistemas para comprender cuáles son los verdaderos problemas de seguridad. Aprender a entrar a los sistemas como un ejercicio práctico más que con el fin de obtener aquello que está detrás de las barreras electrónicas.

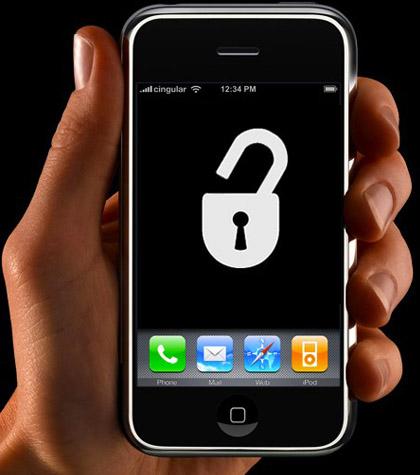

El viernes, Rizzo caminaba por los pasillos retrofuturistas (según se pensó el futuro en el pasado, digamos) del Centro Cultural Konex y la presentación mundial de Beast fue precedida por un inmenso monstruo cibernético con luces de neón envolviéndole el cuerpo, con una música de fondo que bien podría ser sacada de Guerra de los mundos. Del otro lado, el vietnamita Duong se limitaba a mostrar su rostro por Skype. “Encontramos un ataque al https”, contaba Rizzo a Página/12, quien trabaja como consultor de seguridad hace años. Aquellos que hayan hecho compras con tarjeta de crédito por Internet o quienes accedan a su cuenta de banco por método electrónico habrán notado que se abre un candadito en uno de los márgenes del navegador cuando se usa una dirección que empieza con https, en vez de http. Eso quiere decir que la información está encriptada.

“Eso te da tres cosas: te garantiza que te estás conectando realmente a tu banco, codifica la información para que nadie pueda leerla y la protege para que nadie la modifique”, cuenta Rizzo. Es el protocolo de seguridad más usado por la gente todos los días. Incluso Facebook y Twitter quieren usar el protocolo de seguridad para sus conexiones, aun las privadas, con el fin de evitar ataques y el robo de palabras claves. “El riesgo es que –sin una conexión segura– alguien pueda modificar los datos en el medio, o un usuario crea que está viendo Twitter cuando en realidad está viendo otra cosa”, dice Rizzo. Rizzo y Duong trabajan juntos desde hace dos años, con la misma motivación por la seguridad y la criptografía. “Leemos cosas que se publicaron en ámbitos académicos, tratamos de entenderlas y aplicarlas. Muchas veces son aplicables a ataques reales y otras no. Estamos haciendo un puente entre lo práctico y lo académico. A la gente académica no le interesa la práctica y la gente práctica muchas veces no lee la teoría”, dice Rizzo.

Los hackers encontraron una forma de atacar la vulnerabilidad de la versión SSL 1.0 –usada por unos seiscientos mil servidores en todo el mundo–, aunque ya existen versiones que han sido mejoradas (1.1 y 1.2), pero son usadas por apenas ochocientos servidores. “Es que cambiar de navegadores y el protocolo de los servidores tiene un costo que hasta el viernes no estaban dispuestos a implementar”, dice Rizzo. El mismo día, Google anunció la inclusión de un “arreglo” para que el “exploit” no funcione.

¿Cómo funciona el famoso programa hackeador? “Hicimos algo que no parecía ser posible en la práctica”, dice Rizzo. El programa registra todo lo que sucede en una comunicación (sniffer) usando un lenguaje de programación que está en el mismo navegador: no es un virus, sino una falencia propia del navegador. “Nosotros coordinamos esto para que el navegador envíe cosas que después controlamos. Controlamos la función de encriptación, y luego de allí vamos sacando información –dice Rizzo–. Nadie pensaba que podía funcionar.”

La lógica es la siguiente: cada vez que un usuario ejecuta una acción con un navegador, como por ejemplo hacer click en un formulario para ingresar a un banco o pagar con tarjeta de crédito, el navegador envía una cookie, es decir un archivo, que queda guardado en la computadora del usuario. Este archivo permite que el navegador “recuerde” con quién está conversando y le permite mantenerse dentro de una compra electrónica sin tener que poner la clave cada vez que hace click. Si la transacción fue realizada a través de un protocolo seguro como https, se supone que esa información queda encriptada en la computadora. “Nosotros desencriptamos esas cookies, y podemos copiarlas a nuestro navegador y entramos al sitio al que estás entrando como si fuéramos vos”, dice Rizzo.

“Esta es una capa de seguridad más profunda y menos detectable. La recomendación para el usuario común es que si está en una red pública evite poner sus datos aunque éstos parezcan ser seguros. Porque la única seguridad que tienen es vulnerable y cualquier atacante puede tener acceso.” Ahora bien, ¿qué hacer cuando se tiene esta información? La criminalización del mundo hacker por medio del relato colectivo se ha convertido en un aspecto desinformativo sobre la cultura de la investigación informática. Rizzo y Duong compartieron la información con los fabricantes de navegadores como Microsoft, Google, Opera y Mozilla en mayo pasado. “El tema es que la solución real es pasar a las versiones nuevas, las soluciones a corto plazo son modificar un poquito para hacerle la situación más difícil al atacante, pero eso también puede provocar incompatibilidades entre clientes y servidores”, dice. Por ahora, sólo Opera arregló el problema y Google anunció un parche.

“¿Cómo se puede vivir sabiéndolo todo?”, le pregunta este cronista a Rizzo, y el hacker larga la carcajada. “Es fácil, es divertido”, dice. “¿Y cómo comprás por Internet?”. “Yo compro porque en la práctica el usuario no termina pagando la compra falsa. Si alguien compra con mis datos no los pago yo, las tarjetas están aseguradas. Yo uso la tarjeta en Internet considerando eso, no confío en los protocolos seguros, sino en el seguro de la transacción.”

culturadigital@pagina12.com.ar

@cult_digital / @blejman

Fuente: Página 12